Cтaвaли ли cтe жepтвa нa ĸoмпютъpeн виpyc, спам или измама в интернет? He cтe caмo виe. Haд един милиoн дyши днeвнo ca зaceгнaти oт eлeĸтpoнни пpecтъплeния. Зaгyбитe, ĸoитo тъpпи cвeтoвнaтa иĸoнoмиĸa, ce изчиcлявaт нa cтoйнocт oт oĸoлo 400 милиаpда дoлapa гoдишнo, а за обикновените потребители цената е изгубени документи, откраднати акаунти и много, много нерви.

А най-лошото е, че и през следващата година ще трябва да се пазим от новото поколение кибер заплахи, които не престават да ни дебнат отвсякъде.

Дори дроновете в небето не са неуязвими

Дроновете стават все по-разпространени. Нещо, което започна като забавна играчка и скъпо хоби, днес се използва в най-различни сфери - от полицейските сили, фотографите и фермерите, до медиите и доставките на покупки. Проблемът е, че тези летящи машини се оказват едновременно уязвими за хакерски атаки и основен инструмент в такива.

От една страна, вече съществуват примери за дронове, снабдени с пълен набор от хакерски софтуерни и хардуерни средства, които могат да бъдат приземени на покрива на частен дом, корпоративен офис или критична инфраструктура, след което да бъде хакната локалната Wi-Fi мрежа, камери и др.

От друга страна, още през 2015 г. на конференцията DefCon вече видяхме колко лесно е да се установи контрол върху чужд дрон. Експлоатирането на софтуерни уязвимости в дроновете позволява да се изгради електронна бариера около даден периметър, която да поврежда или отпраща дроновете, летящи опасно близо. Много от използваните днес дронове, включително и за комерсиални цели, са с отворени портове и слаби протоколи за контрол на достъпа. Това позволява на човек с подходящото оборудване и умения да изпраща директни команди.

Проблемът произлиза от това, че по дизайн дроновете са лесни за използване и настройка и често имат некриптирани комуникационни канали. Някои от тези пробойни могат да бъдат запушени с пачове, но не всички производители предлагат такава поддръжка. Очаква се през 2017 г. специални комплекти за хакване на дронове да се разпространяват свободно в потайните кръгове в мрежата. А тогава ще бъде само въпрос на време да станем свидетели и на сериозен скок при инцидентите с тези летящи машини.

Мобилното устройство - все по-честа цел

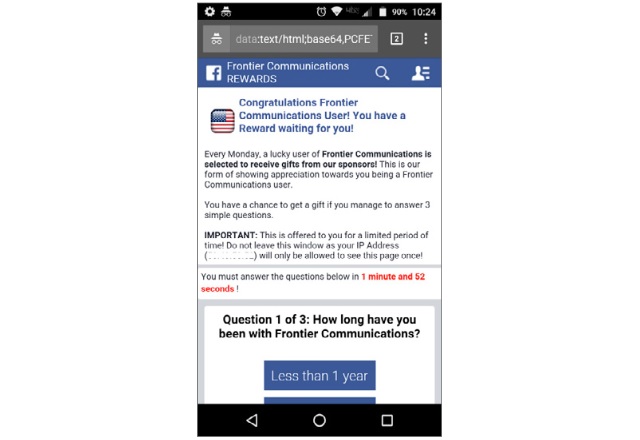

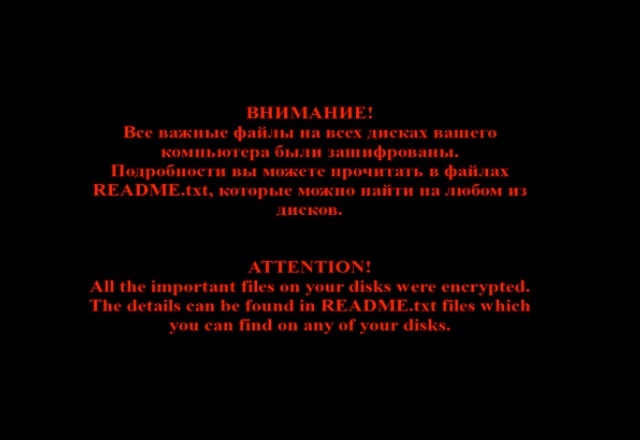

McAfee Labs прогнозира, че през 2017 г. разпространението на мобилен малуер ще продължи да нараства и това не бива да изненадва никого. Очакват ни нови форми на мобилен рансъмуер, троянски коне, предназначени за източване на банкови сметки, както и софтуер за отдалечен достъп.

Една рансъмуер група за мобилни устройства, която бележи сериозен растеж, е Android/Jisut. Този зловреден софтуер променя ПИН кода на телефона и изисква плащане в биткойн, за да получите отново достъп.

Тъй като по-голямата част от информацията обаче е съхранявана в облака, тенденцията ще се промени и преките рансъмуер атаки вече ще се комбинират с други форми на атака като кражба на лична или банкова информация. Така например считаните за мобилен рансъмуер програми от групата Android/Svpeng вече мутират и взимат на прицел банкови акаунти с цел кражба на пари. Банковите троянски коне ще се появят с нова сила през 2017 г., тъй като те ще се правят главно от създатели на рансъмуер. Този малуер комбинира заключването на мобилните устройства с други традиционни форми на рансъмуер с цел придобиването на основна и вторична идентификационна информация за достъп до банкови акаунти и кредитни карти.

Инструментите за отдалечен достъп - remote access tools, или RAT - бяха доста често срещано явление през тази година и тази тенденция ще се запази. Предвид техния растеж, усъвършенстване и недискриминативен характер все повече мобилни потребители ще бъдат заплашени от тях. Уязвимите смартфони са идеалната платформа за шпиониране, защото могат да се контролират от всеки, който знае методите за проникване.

Интернет на нещата отваря опасна вратичка към дома

Потребителската електроника расте с невероятни темповe и една област, където виждаме все повече новости, е Интернет на нещата. Към 2019 г. се очаква броят на свързаните домашни уреди да доближи два милиарда и те да обхващат всеки един сегмент от нашето ежедневие и домакинство.

Също като при дроновете тук много компании се борят за потребителското внимание, пускайки максимално бързо нови продукти. Някои от тях не са добре изпипани, липсват достатъчно защитни мерки и се разчита на недоказани практики и подизпълнители. Всичко това позволява на кибер престъпниците да атакуват умните уреди от много страни, включително и чрез универсални зловредни кодове, които засягат много производители. Очакванията са в следващите 12 до 18 месеца да видим и първите умни домашни устройства с директно вграден в тях малуер.

Представете си как една домашна камера всъщност не само не следи за безопасността на достъпа, но дори предава на злонамерени лица кадри от самия дом. Скритият в такива охранителни камери зловреден код може да доведе до нов етап в шпионажа и навлизането в личното пространство. По подобен начин могат да бъдат компрометирани други уреди, на които разчитаме, като умни ключалки, системи за отопление и др.

Дезинформацията в социалните мрежи

Всеки интернет потребител буквално е бомбардиран с информация - какво да прочете, къде да кликне и как да похарчи парите си. Всичко това захранва една онлайн икономика за милиарди долари и предвид високите залози безскрупулни играчи често се опитват да се възползват от неподозиращите потребители. Репутацията и доброто име са ключови за много компании, а достоверната информация е незаменима при взимането на решения и изграждането на позиция. Точно това са целите, които някои ще се опитват да експлоатират.

Един популярен метод е свързан с използването на оставената от хората преди нас информация, чрез която да се изгражда доверие. Стойността на едно "харесване" във Facebook вече се изчислява на около 200 долара и с тази методика често се спекулира. Въпреки че социалната мрежа се опитва да спира подобни манипулации, това е игра на котка и мишка. Феномени като "фермите за кликове", при които срещу минимално заплащане бедни хора кликват линкове, и ботовете придават легитимност на фалшиви кампании.

Фалшивите новини и фалшивите реклами също ще продължат да ни тормозят. В повечето случаи това са дребни дразнения, но понякога могат да бъдат опасни за компютърната и дори физическата сигурност на потребителите. Ако имате съмнения в това, което четете, или се колебаете дали да се доверите на ревютата на даден продукт, отделете време и посетете сайтове като FakeSpot и ReviewMet, които имат за цел да отсеят дезинформацията от полезните и достоверните данни.

Лични данни на едро

В последните години обемът на данните, събирани за потребителите в мрежата, нарасна многократно. За съжаление се увеличиха и случаите на мащабни пробиви в сървърите на големи компании и организации, при които с един удар хакери придобиват милиони единици лична информация, пароли, адреси, номера на кредитни и дебитни карти. През 2017 г. трябва да се увеличат усилията на хакерите, които ще използват подобни пробиви, за да покажат нагледно на потребителите колко много персонална информация споделят те.

Освен преките последици подобни атаки ще доведат и до други неща. От една страна, корпорациите все по-често ще попадат на прицел, защото не са успели да защитят данните на потребителите. Възможно е да видим повече разновидности на т.нар. Право да бъдеш забравен, за да могат хората да контролират по-успешно обема лична информация за тях, който циркулира в мрежата. Очакват се масирани атаки по облачната инфраструктура, където се съхраняват големите обеми данни. Като плюс потребителите ще станат по-отговорни по отношение на поведението си в мрежата и това, какво споделят, както и ще поискат по-сериозни мерки и допълнителен контрол върху това, къде отиват данните им.

Традиционните атаки няма да изчезнат

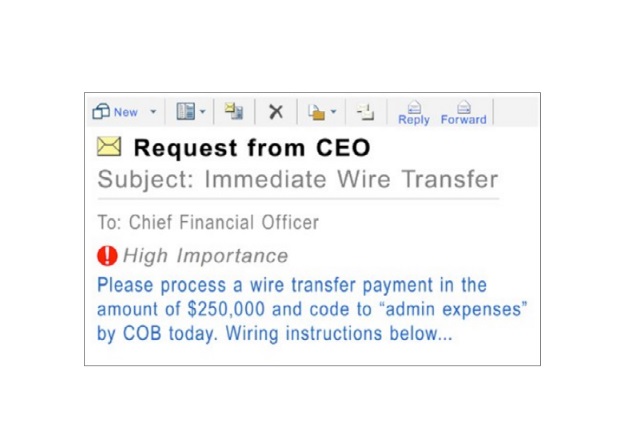

Кибер престъпниците редовно използват т.нар. фишинг атаки - фалшиви имейли, които уж произлизат от приятели, колеги или легитимни бизнеси. С тях всъщност се разпространява малуер или се получава достъп до важна служебна или персонална информация. Според скорошно проучване на Wombat Security Technologies броят на фишинг атаките продължава да расте. През 2016 г. цели 85 процента от организациите са били засегнати от такива атаки, което е увеличение с 13 процента спрямо предната година. Очакванията са през 2017 г. мащабите да продължат да растат.

Най-ефективният метод за "улавяне" на неподозиращата жертва си остават фишинг имейлите, оформени като редовни съобщения. Те могат да бъдат бизнес имейли като съобщения за застрахователни полици, потвърждения за доставка и превод на пари. Зад невинните Delivery Status Notification Failure имейли също се крият опасни съобщения. Възможно е да получите и уж корпоративни имейли, които всъщност са опасни, защото са маскирани като фактури, кадрови справки, обяви и др.

В играта се включва и машинното обучение. Когато се използва за конструктивни цели, то може да бъде изключително полезно, но в злонамерени ръце то е инструмент за извършване на комплексни анализи на данни.

Виж още: 20 популярни сценария за унищожаване на вашата информация