Google –њ—Г—Б–љ–∞ Android 13 –њ—А–µ–і–Є –љ—П–Ї–Њ–ї–Ї–Њ –і–љ–Є –Є —Е–∞–Ї–µ—А–Є—В–µ –≤–µ—З–µ —Б–µ —Б—В—А–µ–Љ—П—В –і–∞ –Ј–∞–Њ–±–Є–Ї–Њ–ї—П—В –љ–∞–є-–љ–Њ–≤–Є—В–µ –Љ–µ—А–Ї–Є –Ј–∞ —Б–Є–≥—Г—А–љ–Њ—Б—В –љ–∞ –Ї–Њ–Љ–њ–∞–љ–Є—П—В–∞. –Х–Ї–Є–њ –Њ—В –Є–Ј—Б–ї–µ–і–Њ–≤–∞—В–µ–ї–Є –Њ—В–Ї—А–Є –Ј–ї–Њ–≤—А–µ–і–µ–љ —Б–Њ—Д—В—Г–µ—А –≤ –њ—А–Њ—Ж–µ—Б –љ–∞ —А–∞–±–Њ—В–∞, –Ї–Њ–є—В–Њ –Є–Ј–њ–Њ–ї–Ј–≤–∞ –љ–Њ–≤–∞ —В–µ—Е–љ–Є–Ї–∞ –Ј–∞ –Є–Ј–±—П–≥–≤–∞–љ–µ –љ–∞ –љ–Њ–≤–Є—В–µ –Њ–≥—А–∞–љ–Є—З–µ–љ–Є—П –љ–∞ Google –Ј–∞ —В–Њ–≤–∞, –Ї–Њ–Є –њ—А–Є–ї–Њ–ґ–µ–љ–Є—П –Є–Љ–∞—В –і–Њ—Б—В—К–њ –і–Њ —Г—Б–ї—Г–≥–Є—В–µ –Ј–∞ –і–Њ—Б—В—К–њ–љ–Њ—Б—В. –Ч–ї–Њ—Г–њ–Њ—В—А–µ–±–∞—В–∞ —Б —Г—Б–ї—Г–≥–Є—В–µ –Ј–∞ –і–Њ—Б—В—К–њ–љ–Њ—Б—В —Г–ї–µ—Б–љ—П–≤–∞ –Ј–ї–Њ–љ–∞–Љ–µ—А–µ–љ–Є—П —Б–Њ—Д—В—Г–µ—А –і–∞ –њ–Њ–і—Б–ї—Г—И–≤–∞ –њ–∞—А–Њ–ї–Є –Є –ї–Є—З–љ–Є –і–∞–љ–љ–Є –Є —Б–ї–µ–і–Њ–≤–∞—В–µ–ї–љ–Њ –µ –µ–і–Є–љ –Њ—В –љ–∞–є-–Є–Ј–њ–Њ–ї–Ј–≤–∞–љ–Є—В–µ –љ–∞—З–Є–љ–Є –Ј–∞ –і–Њ—Б—В—К–њ –Њ—В –Ј–ї–Њ–љ–∞–Љ–µ—А–µ–љ–Є –ї–Є—Ж–∞ –≤ Android.

–Ч–∞ –і–∞ —А–∞–Ј–±–µ—А–µ–Љ –Ї–∞–Ї–≤–Њ —Б–µ —Б–ї—Г—З–≤–∞, –њ—А–µ–і–Є —В–Њ–≤–∞ —В—А—П–±–≤–∞ –і–∞ —А–∞–Ј–≥–ї–µ–і–∞–Љ–µ –љ–Њ–≤–Є—В–µ –Љ–µ—А–Ї–Є –Ј–∞ —Б–Є–≥—Г—А–љ–Њ—Б—В –љ–∞ Android 13. –Ґ–Њ–є –≤–µ—З–µ –љ–µ –њ–Њ–Ј–≤–Њ–ї—П–≤–∞ –љ–∞ —Б—В—А–∞–љ–Є—З–љ–Њ –Ј–∞—А–µ–і–µ–љ–Є –њ—А–Є–ї–Њ–ґ–µ–љ–Є—П –і–∞ –Є—Б–Ї–∞—В –і–Њ—Б—В—К–њ –і–Њ —Г—Б–ї—Г–≥–Є –Ј–∞ –і–Њ—Б—В—К–њ–љ–Њ—Б—В, –Њ—Б–≤–µ–љ –∞–Ї–Њ –љ–µ –љ–∞–њ—А–∞–≤–Є—В–µ –≤—Б–Є—З–Ї–Њ –≤—К–Ј–Љ–Њ–ґ–љ–Њ, –Ј–∞ –і–∞ –њ—А–µ–і–Њ—Б—В–∞–≤–Є—В–µ —А–∞–Ј—А–µ—И–µ–љ–Є–µ –љ–∞ —Б–њ–Њ–Љ–µ–љ–∞—В–Њ—В–Њ –њ—А–Є–ї–Њ–ґ–µ–љ–Є–µ, –Ї–∞—В–Њ –Є–Ј–њ–Њ–ї–Ј–≤–∞—В–µ —Б–ї–Њ–ґ–љ–Њ —А–µ—И–µ–љ–Є–µ. –Ґ–Њ–≤–∞ –µ –µ–і–Є–љ –≤–Є–і –Ј–∞—Й–Є—В–∞ —Б—А–µ—Й—Г –Ј–ї–Њ–љ–∞–Љ–µ—А–µ–љ —Б–Њ—Д—В—Г–µ—А, –Ї–Њ–є—В–Њ –љ—П–Ї–Њ–є –љ–µ–Њ–њ–Є—В–µ–љ –њ–Њ—В—А–µ–±–Є—В–µ–ї –Љ–Њ–ґ–µ –і–∞ –µ –Є–Ј—В–µ–≥–ї–Є–ї –њ–Њ –љ–µ–≤–љ–Є–Љ–∞–љ–Є–µ –Є–Ј–≤—К–љ Play Store - –љ–∞–њ—А–Є–Љ–µ—А –љ—П–Ї–∞–Ї—К–≤ —Б–µ–љ—З–µ—Б—В —Б–Ї–µ–љ–µ—А –Ј–∞ QR –Ї–Њ–і –Є–ї–Є –і—К–ї–≥–Њ —В—К—А—Б–µ–љ–∞ —Б—В–∞—А–∞ –Є–≥—А–∞. –°–ї–µ–і —В–Њ–≤–∞ –њ–Њ–і–Њ–±–љ–Њ –њ—А–Є–ї–Њ–ґ–µ–љ–Є–µ –Њ–±–Є–Ї–љ–Њ–≤–µ–љ–Њ –Є—Б–Ї–∞ –Њ—В –њ–Њ—В—А–µ–±–Є—В–µ–ї–Є—В–µ –і–∞ –Љ—Г —А–∞–Ј—А–µ—И–∞—В –і–∞ –Є–Ј–њ–Њ–ї–Ј–≤–∞ —Г—Б–ї—Г–≥–Є –Ј–∞ –і–Њ—Б—В—К–њ–љ–Њ—Б—В, –љ–Њ —В–∞–Ј–Є –Њ–њ—Ж–Є—П –≤–µ—З–µ –љ–µ —Б–µ –Њ—В–љ–∞—Б—П –Ј–∞ –њ—А–Є–ї–Њ–ґ–µ–љ–Є—П –Њ—В –≤—К–љ—И–љ–Є –Љ–∞–≥–∞–Ј–Є–љ–Є –Ј–∞ —Б–Њ—Д—В—Г–µ—А.

–Ъ–∞—В–Њ —Б–µ –Є–Љ–∞ –њ—А–µ–і–≤–Є–і, —З–µ —Г—Б–ї—Г–≥–Є—В–µ –Ј–∞ –і–Њ—Б—В—К–њ–љ–Њ—Б—В —Б–∞ –ї–µ–≥–Є—В–Є–Љ–љ–∞ –Њ–њ—Ж–Є—П –Ј–∞ –њ—А–Є–ї–Њ–ґ–µ–љ–Є—П, –Ї–Њ–Є—В–Њ –Є—Б–Ї–∞—В –і–∞ –љ–∞–њ—А–∞–≤—П—В —В–µ–ї–µ—Д–Њ–љ–Є—В–µ –њ–Њ-–і–Њ—Б—В—К–њ–љ–Є –Ј–∞ –љ—Г–ґ–і–∞–µ—Й–Є—В–µ —Б–µ, Google –љ–µ –Є—Б–Ї–∞ –і–∞ –Ј–∞–±—А–∞–љ–Є –і–Є—А–µ–Ї—В–љ–Њ –і–Њ—Б—В—К–њ–∞ –Ј–∞ –≤—Б–Є—З–Ї–Є –њ—А–Є–ї–Њ–ґ–µ–љ–Є—П. –Я—А–Є–ї–Њ–ґ–µ–љ–Є—П—В–∞, –Є–Ј—В–µ–≥–ї–µ–љ–Є –Њ—В Play Store, —Б–∞ –Њ—Б–≤–Њ–±–Њ–і–µ–љ–Є –Њ—В —В–Њ–≤–∞ –±–ї–Њ–Ї–Є—А–∞–љ–µ –Є —Б—К—Й–Њ—В–Њ –≤–∞–ґ–Є –Ј–∞ –≤—Б—П–Ї–Њ –њ—А–Є–ї–Њ–ґ–µ–љ–Є–µ, –Є–Ј—В–µ–≥–ї–µ–љ–Њ —З—А–µ–Ј –і—А—Г–≥ –Љ–∞–≥–∞–Ј–Є–љ –Ј–∞ –њ—А–Є–ї–Њ–ґ–µ–љ–Є—П –љ–∞ —В—А–µ—В–∞ —Б—В—А–∞–љ–∞, —А–∞–Ј–ї–Є—З–µ–љ –Њ—В Play Store (–љ–∞–њ—А–Є–Љ–µ—А F-Droid –Є–ї–Є Amazon App Store). –Ґ–Њ–≤–∞ —Б–µ –њ—А–∞–≤–Є —З—А–µ–Ј –Є–Ј–Ї–ї—О—З–≤–∞–љ–µ –љ–∞ –њ—А–Є–ї–Њ–ґ–µ–љ–Є—П—В–∞, –Є–љ—Б—В–∞–ї–Є—А–∞–љ–Є —З—А–µ–Ј API –Ј–∞ –Є–љ—Б—В–∞–ї–Є—А–∞–љ–µ –љ–∞ –њ–∞–Ї–µ—В, –±–∞–Ј–Є—А–∞–љ –љ–∞ —Б–µ—Б–Є—П, –Њ—В –Ј–∞–Ї–ї—О—З–≤–∞–љ–µ—В–Њ –љ–∞ —Г—Б–ї—Г–≥–Є—В–µ –Ј–∞ –і–Њ—Б—В—К–њ–љ–Њ—Б—В. –Ь–Њ—В–Є–≤–Є—В–µ –љ–∞ Google —В—Г–Ї —Б–∞, —З–µ –Љ–∞–≥–∞–Ј–Є–љ–Є—В–µ –Ј–∞ –њ—А–Є–ї–Њ–ґ–µ–љ–Є—П –Њ–±–Є–Ї–љ–Њ–≤–µ–љ–Њ –њ—А–Њ–≤–µ—А—П–≤–∞—В –њ—А–Є–ї–Њ–ґ–µ–љ–Є—П—В–∞, –Ї–Њ–Є—В–Њ –њ—А–µ–і–ї–∞–≥–∞—В, —В–∞–Ї–∞ —З–µ –≤–µ—З–µ –Є–Љ–∞ –ї–Є–љ–Є—П –љ–∞ –Ј–∞—Й–Є—В–∞. –Ґ–Њ–≤–∞ –Є–Ј–Ї–ї—О—З–µ–љ–Є–µ –Њ–±–∞—З–µ –µ —В–Њ—З–љ–Њ —В–Њ–≤–∞, –Њ—В –Ї–Њ–µ—В–Њ —Е–∞–Ї–µ—А–Є—В–µ —Б–µ –≤—К–Ј–њ–Њ–ї–Ј–≤–∞—В –≤ –њ–Њ—Б–ї–µ–і–љ–Є—П –µ–Ї—Б–њ–ї–Њ–є—В.

–†–∞–Ј—А–∞–±–Њ—В—З–Є—Ж–Є—В–µ –љ–∞ –Ј–ї–Њ–љ–∞–Љ–µ—А–µ–љ —Б–Њ—Д—В—Г–µ—А, —З–∞—Б—В –Њ—В –≥—А—Г–њ–∞—В–∞ Hadoken, —А–∞–±–Њ—В—П—В –≤—К—А—Е—Г –љ–Њ–≤ –µ–Ї—Б–њ–ї–Њ–є—В, –Ї–Њ–є—В–Њ –љ–∞–і–≥—А–∞–ґ–і–∞ –њ–Њ-—Б—В–∞—А —В–∞–Ї—К–≤ –Є –Є–Ј–њ–Њ–ї–Ј–≤–∞ —Г—Б–ї—Г–≥–Є –Ј–∞ –і–Њ—Б—В—К–њ–љ–Њ—Б—В, –Ј–∞ –і–∞ —Б–µ –і–Њ–Љ–Њ–≥–љ–∞—В –і–Њ —В–∞–Ї–∞ –≤–∞–ґ–љ–Є—В–µ –Ј–∞ –≤—Б–Є—З–Ї–Є –ї–Є—З–љ–Є –і–∞–љ–љ–Є. –Ґ—К–є –Ї–∞—В–Њ –њ—А–µ–і–Њ—Б—В–∞–≤—П–љ–µ—В–Њ –љ–∞ –і–Њ—Б—В—К–њ –і–Њ —Б—В—А–∞–љ–Є—З–љ–Њ –Ј–∞—А–µ–і–µ–љ–Є –њ—А–Є–ї–Њ–ґ–µ–љ–Є—П –µ –њ–Њ-—В—А—Г–і–љ–Њ –љ–∞ Android 13, –љ–Њ–≤–Є—П—В –Ј–ї–Њ–≤—А–µ–і–µ–љ —Б–Њ—Д—В—Г–µ—А —Б–µ –њ—А–µ–і–ї–∞–≥–∞ –≤ –і–≤–µ —З–∞—Б—В–Є. –Я—К—А–≤–Њ—В–Њ –њ—А–Є–ї–Њ–ґ–µ–љ–Є–µ, –Ї–Њ–µ—В–Њ –њ–Њ—В—А–µ–±–Є—В–µ–ї—П—В –Є–љ—Б—В–∞–ї–Є—А–∞, –µ —В.–љ–∞—А. dropper, –Ї–Њ–є—В–Њ –і–µ–є—Б—В–≤–∞ –Ї–∞—В–Њ –Љ–∞–≥–∞–Ј–Є–љ –Ј–∞ –њ—А–Є–ї–Њ–ґ–µ–љ–Є—П, –Є–Ј–њ–Њ–ї–Ј–≤–∞–є–Ї–Є —Б—К—Й–Є—П API –Ј–∞ –Є–љ—Б—В–∞–ї–Є—А–∞–љ–µ –љ–∞ –њ–∞–Ї–µ—В, –±–∞–Ј–Є—А–∞–љ –љ–∞ —Б–µ—Б–Є—П, –Ј–∞ –і–∞ –Є–љ—Б—В–∞–ї–Є—А–∞ –і–µ–є—Б—В–≤–Є—В–µ–ї–љ–∞—В–∞ —З–∞—Б—В –Њ—В –Ј–ї–Њ–≤—А–µ–і–µ–љ —Б–Њ—Д—В—Г–µ—А –±–µ–Ј –Њ–≥—А–∞–љ–Є—З–µ–љ–Є—П—В–∞ –Ј–∞ –∞–Ї—В–Є–≤–Є—А–∞–љ–µ –љ–∞ —Г—Б–ї—Г–≥–Є –Ј–∞ –і–Њ—Б—В—К–њ–љ–Њ—Б—В.

–Т—К–њ—А–µ–Ї–Є —З–µ –Ј–ї–Њ–љ–∞–Љ–µ—А–µ–љ–Є—П—В —Б–Њ—Д—В—Г–µ—А –≤—Б–µ –Њ—Й–µ –Љ–Њ–ґ–µ –і–∞ –њ–Њ–Є—Б–Ї–∞ –Њ—В –њ–Њ—В—А–µ–±–Є—В–µ–ї–Є—В–µ –і–∞ –∞–Ї—В–Є–≤–Є—А–∞—В —Г—Б–ї—Г–≥–Є –Ј–∞ –і–Њ—Б—В—К–њ–љ–Њ—Б—В –Ј–∞ —Б—В—А–∞–љ–Є—З–љ–Њ –Ј–∞—А–µ–і–µ–љ–Є –њ—А–Є–ї–Њ–ґ–µ–љ–Є—П, –Ј–∞–Њ–±–Є–Ї–Њ–ї–љ–Њ—В–Њ —А–µ—И–µ–љ–Є–µ –Ј–∞ –∞–Ї—В–Є–≤–Є—А–∞–љ–µ—В–Њ –Є–Љ –µ –Ј–љ–∞—З–Є—В–µ–ї–љ–Њ. –Я–Њ-–ї–µ—Б–љ–Њ –µ –і–∞ –Ј–∞–±–ї—Г–і–Є—В–µ –њ–Њ—В—А–µ–±–Є—В–µ–ї–Є—В–µ –і–∞ –∞–Ї—В–Є–≤–Є—А–∞—В —Г—Б–ї—Г–≥–Є—В–µ –Ј–∞ –і–Њ—Б—В—К–њ–љ–Њ—Б—В —Б –µ–і–љ–Њ –і–Њ–Ї–Њ—Б–≤–∞–љ–µ, –Ї–Њ–µ—В–Њ –њ–Њ—Б—В–Є–≥–∞ —В–∞–Ј–Є –љ–Њ–≤–∞ –і–≤–Њ–є–љ–∞ –∞—В–∞–Ї–∞.

–Ч–ї–Њ–љ–∞–Љ–µ—А–µ–љ–Є—П—В —Б–Њ—Д—В—Г–µ—А –≤—Б–µ –Њ—Й–µ –µ –≤ —А–∞–љ–µ–љ –µ—В–∞–њ –љ–∞ —А–∞–Ј—А–∞–±–Њ—В–Ї–∞ –Є –≤—Б–µ –Њ—Й–µ –µ –љ–µ–≤–µ—А–Њ—П—В–љ–Њ –±—К–≥–∞–≤ –Ї—К–Љ —В–Њ–Ј–Є –Љ–Њ–Љ–µ–љ—В. –Х—В–Њ –Ј–∞—Й–Њ –Ї–Њ–Љ–њ–∞–љ–Є—П—В–∞ —А–µ—И–Є –і–∞ –љ–∞—А–µ—З–µ –љ–Њ–≤–Њ–Њ—В–Ї—А–Є—В–Є—П –Ј–ї–Њ–≤—А–µ–і–µ–љ —Б–Њ—Д—В—Г–µ—А BugDrop, —В—К–є –Ї–∞—В–Њ —В–Њ–є –≤—Б–µ –Њ—Й–µ –љ–µ –µ –љ–∞ –љ–Є–≤–Њ —Б –Њ—Б—В–∞–љ–∞–ї–∞—В–∞ —З–∞—Б—В –Њ—В –Ї–Њ–і–∞ –љ–∞ —Е–∞–Ї–µ—А—Б–Ї–∞—В–∞ –≥—А—Г–њ–∞. –Я—А–µ–і–Є —В–Њ–≤–∞ –≥—А—Г–њ–∞—В–∞ Hadoken —Б—К–Ј–і–∞–і–µ –і—А—Г–≥ –њ—А–Њ–µ–Ї—В, –љ–∞—А–µ—З–µ–љ Gymdrop, –Ї–Њ–є—В–Њ —Б—К—Й–Њ —Б–ї—Г–ґ–Є –Ј–∞ —А–∞–Ј–њ—А–Њ—Б—В—А–∞–љ–µ–љ–Є–µ –љ–∞ –і—А—Г–≥ –Ј–ї–Њ–≤—А–µ–і–µ–љ —Б–Њ—Д—В—Г–µ—А. –Ю—Б–≤–µ–љ —В–Њ–≤–∞ –≥—А—Г–њ–∞—В–∞ —Б—К–Ј–і–∞–і–µ –±–∞–љ–Ї–Њ–≤ –Ј–ї–Њ–≤—А–µ–і–µ–љ —Б–Њ—Д—В—Г–µ—А, –љ–∞—А–µ—З–µ–љ Xenomorph.

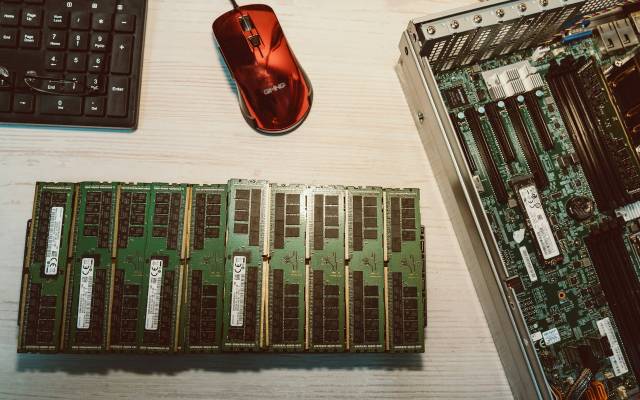

–°–љ–Є–Љ–Ї–∞: Unsplash

–Т–Є–ґ –Њ—Й–µ: Starlink –Љ–Њ–ґ–µ –і–∞ –±—К–і–µ —Е–∞–Ї–љ–∞—В —Б –њ—А–Њ—Б—В–Є—З–Ї–Њ —Г—Б—В—А–Њ–є—Б—В–≤–Њ –Ј–∞ 25 –і–Њ–ї–∞—А–∞