–•–∞–Ї–µ—А–Є—В–µ –Њ–±–Є—З–∞—В –і–∞ —Б–µ —Е–≤–∞–ї—П—В –Є–Ј –Љ—А–µ–ґ–∞—В–∞ —Б –њ–Њ—Б—В–Є–ґ–µ–љ–Є—П—В–∞ —Б–Є –Є –љ–µ—Б–ї—Г—З–∞–є–љ–Њ —В–Њ—З–љ–Њ –њ–Њ —В–Њ–Ј–Є –љ–∞—З–Є–љ –њ–Њ–њ–∞–і–∞—В –≤ —А—К—Ж–µ—В–µ –љ–∞ —Б—К–Њ—В–≤–µ—В–љ–Є—В–µ –≤–ї–∞—Б—В–Є. –Э–Њ —В–Њ–Ј–Є –њ—К—В —Б–Є—В—Г–∞—Ж–Є—П—В–∞ –Њ–Ј–∞–і–∞—З–Є –≤—Б–Є—З–Ї–Є, –Ј–∞—Й–Њ—В–Њ –≥—А—Г–њ–Є—А–Њ–≤–Ї–∞—В–∞ —Б—К–Њ–±—Й–Є, —З–µ –µ –Њ—В–Ї—А–Є–ї–∞ –љ–∞—З–Є–љ –і–∞ –Њ—В–Ї–ї—О—З–≤–∞ –Є —Б—В–∞—А—В–Є—А–∞ –њ–Њ—З—В–Є –≤—Б–Є—З–Ї–Є –Љ–Њ–і–µ—А–љ–Є –њ—А–µ–≤–Њ–Ј–љ–Є —Б—А–µ–і—Б—В–≤–∞ —Б –Љ–∞—А–Ї–∞—В–∞ Honda —З—А–µ–Ј –±–µ–Ј–ґ–Є—З–љ–∞ –Ї—А–∞–ґ–±–∞ –љ–∞ –Ї–Њ–і–Њ–≤–µ –Њ—В –Ї–ї—О—З–Њ–і—К—А–ґ–∞—В–µ–ї—П –љ–∞ —Б–Њ–±—Б—В–≤–µ–љ–Є–Ї–∞. –Р—В–∞–Ї–∞—В–∞ —Б –Ї–Њ–і–Њ–≤–Њ –Є–Љ–µ Rolling Pwn –њ–Њ–Ј–≤–Њ–ї—П–≤–∞ –љ–∞ –≤—Б–µ–Ї–Є —З–Њ–≤–µ–Ї –і–∞ „–њ–Њ–і—Б–ї—Г—И–≤–∞“ –і–Є—Б—В–∞–љ—Ж–Є–Њ–љ–µ–љ –Ї–ї—О—З–Њ–і—К—А–ґ–∞—В–µ–ї –Њ—В –±–ї–Є–Ј–Њ 30 –Љ–µ—В—А–∞ —А–∞–Ј—Б—В–Њ—П–љ–Є–µ –Є –і–∞ –≥–Њ –Є–Ј–њ–Њ–ї–Ј–≤–∞ –њ–Њ–≤—В–Њ—А–љ–Њ –њ–Њ-–Ї—К—Б–љ–Њ, –Ј–∞ –і–∞ –Њ—В–Ї–ї—О—З–Є –Є–ї–Є –Ј–∞–њ–∞–ї–Є –њ—А–µ–≤–Њ–Ј–љ–Њ —Б—А–µ–і—Б—В–≤–Њ –≤ –±—К–і–µ—Й–µ –±–µ–Ј –Ј–љ–∞–љ–Є–µ—В–Њ –љ–∞ —Б–Њ–±—Б—В–≤–µ–љ–Є–Ї–∞.

–†–∞–Ј–±–Є—А–∞ —Б–µ, Honda –Ј–∞—П–≤–Є, —З–µ —В–µ—Е–љ–Њ–ї–Њ–≥–Є—П—В–∞ –≤ –љ–µ–є–љ–Є—В–µ –Ї–ї—О—З–Њ–і—К—А–ґ–∞—В–µ–ї–Є "–љ—П–Љ–∞ –і–∞ –њ–Њ–Ј–≤–Њ–ї–Є —Г—П–Ј–≤–Є–Љ–Њ—Б—В—В–∞". –Э–Њ —В–µ—Б—В –љ–∞ –њ—А–Є–љ—Ж–Є–њ–∞ –њ—А–Њ–±–∞-–≥—А–µ—И–Ї–∞ –Њ—В The Drive –њ–Њ—В–≤—К—А–і–Є –≤–∞–ї–Є–і–љ–Њ—Б—В—В–∞ –љ–∞ –∞—В–∞–Ї–∞—В–∞ —Б—К—Б —Б–Њ–±—Б—В–≤–µ–љ–∞ –і–µ–Љ–Њ–љ—Б—В—А–∞—Ж–Є—П.

–Я–Њ-—Б—В–∞—А–Є—В–µ –њ—А–µ–≤–Њ–Ј–љ–Є —Б—А–µ–і—Б—В–≤–∞ –Є–Ј–њ–Њ–ї–Ј–≤–∞—В —Б—В–∞—В–Є—З–љ–Є –Ї–Њ–і–Њ–≤–µ –Ј–∞ –±–µ–Ј–Ї–ї—О—З–Њ–≤ –і–Њ—Б—В—К–њ. –Ґ–µ–Ј–Є —Б—В–∞—В–Є—З–љ–Є –Ї–Њ–і–Њ–≤–µ –њ–Њ —Б–≤–Њ—П—В–∞ —Б—К—Й–љ–Њ—Б—В —Б–∞ —Г—П–Ј–≤–Є–Љ–Є, —В—К–є –Ї–∞—В–Њ –≤—Б–µ–Ї–Є –Є–љ–і–Є–≤–Є–і –Љ–Њ–ґ–µ –і–∞ –≥–Є —Г–ї–Њ–≤–Є –Є –њ–Њ–≤—В–Њ—А–Є –њ–Њ –ґ–µ–ї–∞–љ–Є–µ, –Ј–∞ –і–∞ –Ј–∞–Ї–ї—О—З–Є –Є –Њ—В–Ї–ї—О—З–Є –њ—А–µ–≤–Њ–Ј–љ–Њ —Б—А–µ–і—Б—В–≤–Њ. –Я–Њ-–Ї—К—Б–љ–Њ –њ—А–Њ–Є–Ј–≤–Њ–і–Є—В–µ–ї–Є—В–µ –≤—К–≤–µ–і–Њ—Е–∞ –њ–Њ–і–≤–Є–ґ–љ–Є –Ї–Њ–і–Њ–≤–µ, –Ј–∞ –і–∞ –њ–Њ–і–Њ–±—А—П—В —Б–Є–≥—Г—А–љ–Њ—Б—В—В–∞ –љ–∞ –∞–≤—В–Њ–Љ–Њ–±–Є–ї–∞. –Я–Њ–і–≤–Є–ґ–љ–Є—В–µ –Ї–Њ–і–Њ–≤–µ —А–∞–±–Њ—В—П—В —Б –њ–Њ–Љ–Њ—Й—В–∞ –љ–∞ –≥–µ–љ–µ—А–∞—В–Њ—А –љ–∞ –њ—Б–µ–≤–і–Њ—Б–ї—Г—З–∞–є–љ–Є —З–Є—Б–ї–∞ (PRNG). –Ъ–Њ–≥–∞—В–Њ —Б–µ –љ–∞—В–Є—Б–љ–µ –±—Г—В–Њ–љ –Ј–∞ –Ј–∞–Ї–ї—О—З–≤–∞–љ–µ –Є–ї–Є –Њ—В–Ї–ї—О—З–≤–∞–љ–µ –љ–∞ —Б–і–≤–Њ–µ–љ –Ї–ї—О—З–Њ–і—К—А–ґ–∞—В–µ–ї, —В–Њ–є –Є–Ј–њ—А–∞—Й–∞ –±–µ–Ј–ґ–Є—З–љ–Њ —Г–љ–Є–Ї–∞–ї–µ–љ –Ї–Њ–і –і–Њ –∞–≤—В–Њ–Љ–Њ–±–Є–ї–∞, –Ї–∞–њ—Б—Г–ї–Є—А–∞–љ –≤ —Б—К–Њ–±—Й–µ–љ–Є–µ—В–Њ. –°–ї–µ–і —В–Њ–≤–∞ –њ—А–µ–≤–Њ–Ј–љ–Њ—В–Њ —Б—А–µ–і—Б—В–≤–Њ –њ—А–Њ–≤–µ—А—П–≤–∞ –Є–Ј–њ—А–∞—В–µ–љ–Є—П –і–Њ –љ–µ–≥–Њ –Ї–Њ–і —Б–њ—А—П–Љ–Њ –≤—К—В—А–µ—И–љ–∞—В–∞ —Б–Є –±–∞–Ј–∞ –і–∞–љ–љ–Є —Б –≤–∞–ї–Є–і–љ–Є –Ї–Њ–і–Њ–≤–µ, –≥–µ–љ–µ—А–Є—А–∞–љ–Є –Њ—В PRNG, –Є –∞–Ї–Њ –Ї–Њ–і—К—В –µ –≤–∞–ї–Є–і–µ–љ, –∞–≤—В–Њ–Љ–Њ–±–Є–ї—К—В –і–∞–≤–∞ –Ј–∞—П–≤–Ї–∞ –Ј–∞ –Ј–∞–Ї–ї—О—З–≤–∞–љ–µ, –Њ—В–Ї–ї—О—З–≤–∞–љ–µ –Є–ї–Є —Б—В–∞—А—В–Є—А–∞–љ–µ –љ–∞ –∞–≤—В–Њ–Љ–Њ–±–Є–ї–∞.

–С–∞–Ј–∞—В–∞ –і–∞–љ–љ–Є —Б—К–і—К—А–ґ–∞ –љ—П–Ї–Њ–ї–Ї–Њ —А–∞–Ј—А–µ—И–µ–љ–Є –Ї–Њ–і–∞, —В—К–є –Ї–∞—В–Њ –Ї–ї—О—З–Њ–і—К—А–ґ–∞—В–µ–ї—П—В –Љ–Њ–ґ–µ –і–∞ –љ–µ –µ –≤ –Њ–±—Е–≤–∞—В–∞ –љ–∞ –њ—А–µ–≤–Њ–Ј–љ–Њ—В–Њ —Б—А–µ–і—Б—В–≤–Њ, –Ї–Њ–≥–∞—В–Њ —Б–µ –љ–∞—В–Є—Б–љ–µ –±—Г—В–Њ–љ, –Є –Љ–Њ–ґ–µ –і–∞ –њ—А–µ–і–∞–≤–∞ –Ї–Њ–і, —А–∞–Ј–ї–Є—З–µ–љ –Њ—В —В–Њ–Ј–Є, –Ї–Њ–є—В–Њ –њ—А–µ–≤–Њ–Ј–љ–Њ—В–Њ —Б—А–µ–і—Б—В–≤–Њ –Њ—З–∞–Ї–≤–∞ –і–∞ –±—К–і–µ —Б–ї–µ–і–≤–∞—Й–Њ—В–Њ —Е—А–Њ–љ–Њ–ї–Њ–≥–Є—З–љ–Њ. –Ґ–∞–Ј–Є –њ–Њ—А–µ–і–Є—Ж–∞ –Њ—В –Ї–Њ–і–Њ–≤–µ –µ –Є–Ј–≤–µ—Б—В–љ–∞ –Њ—Й–µ –Ї–∞—В–Њ „–њ—А–Њ–Ј–Њ—А–µ—Ж“. –Ъ–Њ–≥–∞—В–Њ –њ—А–µ–≤–Њ–Ј–љ–Њ—В–Њ —Б—А–µ–і—Б—В–≤–Њ –њ–Њ–ї—Г—З–Є –њ–Њ-–љ–Њ–≤ –Ї–Њ–і, —В–Њ –Њ–±–Є–Ї–љ–Њ–≤–µ–љ–Њ –∞–љ—Г–ї–Є—А–∞ –≤—Б–Є—З–Ї–Є –њ—А–µ–і–Є—И–љ–Є –Ї–Њ–і–Њ–≤–µ, –Ј–∞ –і–∞ —Б–µ –њ—А–µ–і–њ–∞–Ј–Є –Њ—В –њ–Њ–≤—В–Њ—А–љ–Є –∞—В–∞–Ї–Є.

–Э–Њ Rolling Pwn —А–∞–Ј—З–Є—В–∞ –љ–∞ „—Б–і–≤–Њ–µ–љ –Ї–ї—О—З–Њ–і—К—А–ґ–∞—В–µ–ї“, –Ї–Њ–є—В–Њ —Г–ї–∞–≤—П —З–∞—Б—В –Њ—В –Ї–Њ–і–Њ–≤–µ—В–µ. –Э–∞–њ–∞–і–∞—В–µ–ї—П—В –Љ–Њ–ґ–µ –њ–Њ-–Ї—К—Б–љ–Њ –і–∞ –≤—К–Ј–њ—А–Њ–Є–Ј–≤–µ–і–µ –њ–Њ—А–µ–і–Є—Ж–∞ –Њ—В –≤–∞–ї–Є–і–љ–Є –Ї–Њ–і–Њ–≤–µ –Є –і–∞ —Б–Є–љ—Е—А–Њ–љ–Є–Ј–Є—А–∞ –Њ—В–љ–Њ–≤–Њ PRNG. –Ґ–Њ–≤–∞ –њ–Њ–Ј–≤–Њ–ї—П–≤–∞ –љ–∞ –∞—В–∞–Ї—Г–≤–∞—Й–Є—П –і–∞ –Є–Ј–њ–Њ–ї–Ј–≤–∞ –њ–Њ–≤—В–Њ—А–љ–Њ –њ–Њ-—Б—В–∞—А–Є –Ї–Њ–і–Њ–≤–µ, –Ї–Њ–Є—В–Њ –Њ–±–Є–Ї–љ–Њ–≤–µ–љ–Њ –±–Є—Е–∞ –±–Є–ї–Є –љ–µ–≤–∞–ї–Є–і–љ–Є –і–Њ—А–Є –Љ–µ—Б–µ—Ж–Є —Б–ї–µ–і –Ї–∞—В–Њ –Ї–Њ–і–Њ–≤–µ—В–µ —Б–∞ –±–Є–ї–Є —Г–ї–Њ–≤–µ–љ–Є.

–Я–Њ–љ–∞—Б—В–Њ—П—Й–µ–Љ —Б–ї–µ–і–љ–Є—В–µ –њ—А–µ–≤–Њ–Ј–љ–Є —Б—А–µ–і—Б—В–≤–∞ –Љ–Њ–ґ–µ –і–∞ –±—К–і–∞—В –Ј–∞—Б–µ–≥–љ–∞—В–Є –Њ—В —Г—П–Ј–≤–Є–Љ–Њ—Б—В—В–∞:

2012 Honda Civic

2018 Honda X-RV

2020 Honda C-RV

2020 Honda Accord

2021 Honda Accord

2020 Honda Odyssey

2021 Honda Inspire

2022 Honda Fit

2022 Honda Civic

2022 Honda VE-1

2022 Honda Breeze

–Т—Б–µ –Њ—Й–µ –љ–µ –µ —П—Б–љ–Њ –і–∞–ї–Є –њ—А–Њ–±–ї–µ–Љ—К—В –Љ–Њ–ґ–µ –і–∞ —Б–µ —А–µ—И–Є —Б—К—Б —Б–Њ—Д—В—Г–µ—А–љ–∞ –∞–Ї—В—Г–∞–ї–Є–Ј–∞—Ж–Є—П, –і–∞–ї–Є —Й–µ —Б–µ –Є–Ј–Є—Б–Ї–≤–∞ –њ–Њ—Б–µ—Й–µ–љ–Є–µ –љ–∞ –і–Є–ї—К—А –Є–ї–Є –і–∞–ї–Є Honda —Й–µ —Б–µ —Б–њ—А–∞–≤–Є —Б –љ–µ–≥–Њ.

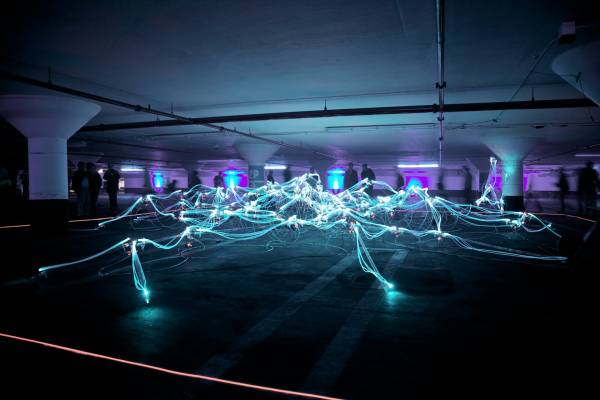

–°–љ–Є–Љ–Ї–Є: Unsplash

–Т–Є–ґ –Њ—Й–µ: –Я–Њ–і–≥—А—П–≤–∞–љ–µ—В–Њ –љ–∞ —Б–µ–і–∞–ї–Ї–Є—В–µ –љ–∞ BMW —Б—В—А—Г–≤–∞ 18 –і–Њ–ї–∞—А–∞ –љ–∞ –Љ–µ—Б–µ—Ж (–Т–Ш–Ф–Х–Ю)