Опасният криптоскрипт Coinhive може и да бе спрян по-рано тази година, но престъпниците продължават да са активни в мрежата. Много устройства, заразени първоначално с Coinhive, продължават да се опитват незаконно да добиват криптовалути.

По нови данни от Malwarebytes, компанията за киберсигурност е блокирала над 200 000 заявки за връзка с мрежата на Coinhive само в деня 8 март, когато скриптът бе спрян. Заявките са намалели след това, но продължават да бъдат около 50 000 на ден до миналата седмица.

Malwarebytes блокира ежедневно и над един милион заявки за добив на криптовалута от конкурента на Coinhive CoinLoot.

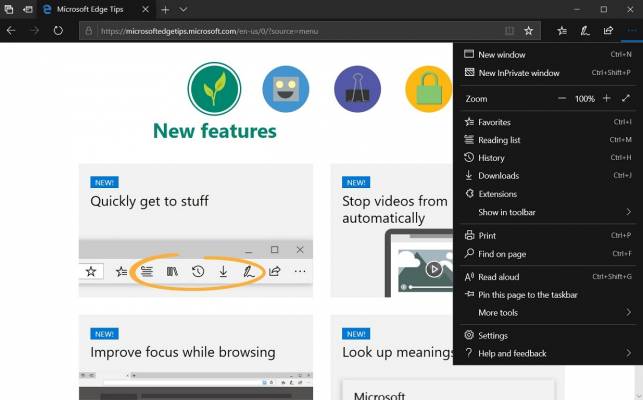

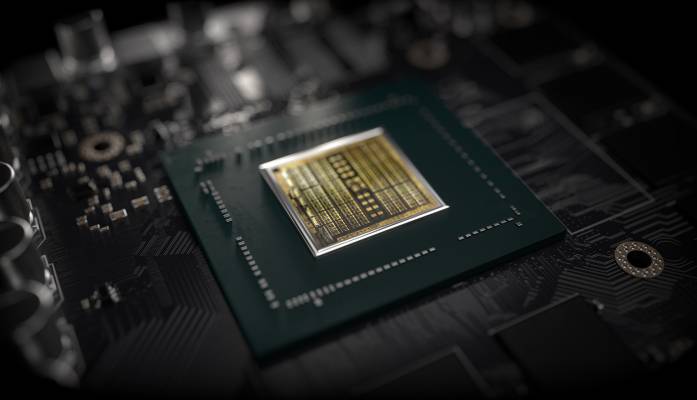

Т.на Cryptojacking е процес, при който хакерът влиза в компютъра на потребителя и използва мощността на машинаа за копане на криптовалути без съгласието на собственика. Скриптът, наречен Coinhive, бе използван от хакерите, за да копаят криптовалути използвайки чужди компютри. Това престъпление е много трудно да се засече, а разпространението му става чрез сайтове или реклами, в които има скрипт за копаене на криптовалути. Няма никакви индикации, че компютъра ви бива нелегално използван, освен че процесите се изпълняват изключително бавно. Най-често копаните валути по този начин са Monero и Bytecoin, които са CPU-интензивни.

През миналата година с сryptojacking в глобален мащаб са били заразени над 400 000 MikroTik рутера, част от които ежедневно продължават да се опитват да се свържат с мрежата на Coinhive.

Накрая, Malwarebytes е идентифицирала и нов "копач" на име WebMinePool, които атакува рутери, заразени преди това с Coinhive.